Il NanoKVM Il s’agit d’un appareil chinois de la société Sipeed qui fonctionne comme un KVM distant ou KVM ip, c’est-à-dire un KVM qui permet de gérer à distance un appareil via USB sur Internet, y compris le contrôle physique des systèmes et des serveurs avant même d’entrer dans le BIOS. Pour des raisons pratiques, cela reviendrait à pouvoir contrôler indépendamment la souris et le clavier d’un ordinateur.

Avec un SoC basé sur RISC-V, il a gagné en popularité en raison de son faible coût, de son interface Web et de sa faible consommation d’énergie. Cependant, les chercheurs ont analysé l’appareil et ont découvert plusieurs des éléments très inquiétants pour la sécurité.

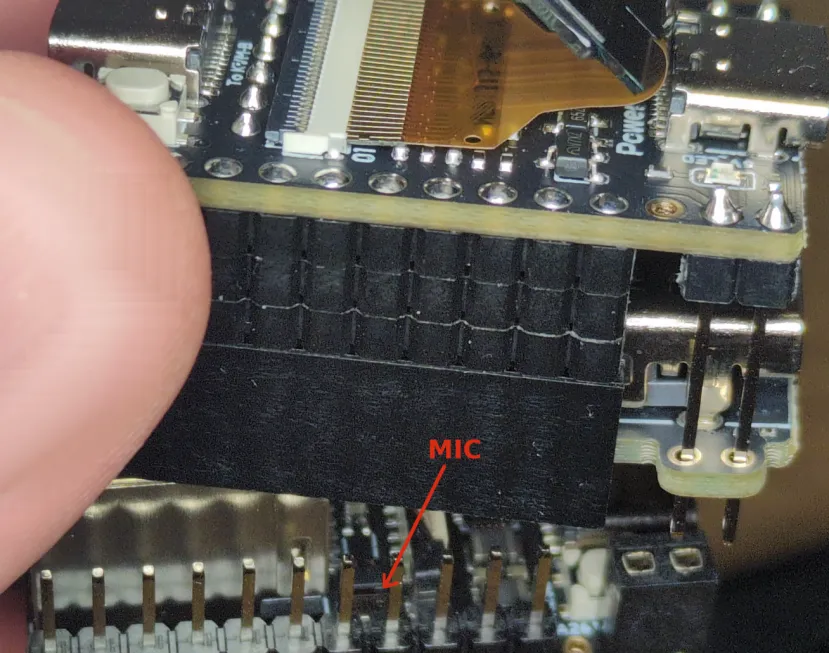

Le NanoKVM dispose d’un microphone caché capable d’enregistrer l’environnement et d’être activé à distance

NanoKVM inclut mots de passe prédéfinis courantsaccéder ouvrir sshinterface Internet sans protections de base et un système de clé fixe partagée par tous les appareils.

Cependant, ilou plus inquiétant a été l’existence d’un microphone caché qui n’apparaît pas dans la documentation du fabricant et qui peut être activé à distance via SSH grâce à différents outils inclus en standard dans le système. En fait, les chercheurs ont découvert que Avec les informations d’identification par défaut, vous pouvez facilement enregistrer et envoyer l’audio.

Le microphone est très petit, et pour le retirer physiquement il faut utiliser un microscope ou une loupe spécifique pour le dessouder.

En plus du microphone caché, le NanoKVM effectue des communications périodiques avec les serveurs chinois

Parallèlement à cette découverte inquiétante, les chercheurs ont également détecté que le NanoKVM effectue des communications avec des serveurs situés en Chine pour les requêtes DNS. Il effectue également des communications constantes avec les serveurs Sipeed pour les mises à jour, bien que ces communications transmettent également des fichiers binaires non vérifiés et non protégés. clé publique, qu’est-ce que stocké en texte brut.

La communauté des utilisateurs a commencé à créer de nouvelles versions du logiciel basées sur des distributions Linux open source à installer sur l’appareil et à empêcher l’activation du microphone ou l’envoi de données indésirables aux serveurs chinois. Pour installer ces distributions, il est nécessaire d’ouvrir l’appareil.